5 maneiras para bloquear conteúdo impróprio

A internet tornou-se um item de grande importância para as operações das empresas. Como toda novidade, ao surgir levantou suspeitas, olhares de desconfiança e dúvidas. Mas, com o passar dos anos foi ganhando espaço e confiança dos gestores.

Em um cenário como esse, onde existem inúmeras possibilidades na navegação, a segurança das informações e confidencialidade dos dados passou a ser uma preocupação para as organizações.

Sendo assim, gestores e instituições começaram a perceber que a internet poderia oferecer benefícios para a empresa sem ser utilizada livremente por seus colaboradores.

A prática de gerenciar os acessos e a utilização da conexão e da rede possibilitou que as empresas reduzissem seus custos, garantindo mais produtividade por parte das equipes.

Contudo, a maior preocupação das empresas deve estar na segurança das informações na navegação dos colaboradores, principalmente nesse cenário onde o home office passou a ser uma realidade para muitas empresas.

Por isso, este artigo vai mostrar de forma simples como a sua empresa pode se preservar investindo pouco ou quase nada em segurança.

1- Navegadores de busca

Não importa qual é o sistema operacional utilizado nas máquinas da empresa, os próprios fabricantes de software como Google, Microsoft e Apple podem ajudar a proteger a rede da organização.

Os principais browsers de internet oferecem, em suas configurações, ferramentas de segurança. Veja no exemplo:

No Google, é possível fazer o bloqueio através do Safe Search, na página “Preferências”. Ele elimina todo o conteúdo impróprio existente nas páginas de pesquisa. Para configurar clique em “Resultados de Pesquisa” e selecione “Bloquear o Safe Search”.

Em seguida você será direcionado para uma página de login, pois as alterações só podem ser feitas com a inserção de uma senha de usuário do Google. Após a ativação, o Google mostrará bolas coloridas na parte superior de todas as páginas de pesquisa que estiverem com o bloqueio do SafeSearch ativo.

Se elas não estiverem aparecendo, é porque a ferramenta não está mais bloqueando.

Algumas considerações sobre essa extensão:

- Esse tipo de configuração é feita manualmente. Ou seja, para proteger as máquinas é necessário configurar os computadores individualmente.

- Além disso, não é possível obter relatórios dos acessos de cada usuário, para isso, seria necessário verificar o histórico de cada colaborador.

Se você optar por esse tipo de bloqueio é importante ficar atento aos sites que costumam ser acessados e ver os tipos de conteúdos que podem estar acessíveis.

2- Bloqueio DNS

Ao navegar na internet, ficamos expostos a diversos conteúdos perigosos e muitas vezes nem sabemos os riscos que estamos correndo. Sendo assim, em muitos casos, o colaborador pode ser apenas uma vítima, sem ter intenção alguma de acessar um conteúdo proibido pela empresa.

Isso porque, quando a rede não está protegida, conteúdos maliciosos ou pornográficos estão disponíveis para todas as pessoas e de todas as formas, seja em páginas que o colaborador está navegando, através de e-mails, pop-ups ou em banners escondidos.

Grande parte das páginas da internet estão carregadas de vírus, trojans, malwares e todos os tipos de arquivos maliciosos que você pode imaginar.

O bloqueio DNS é uma maneira de configurar os computadores da empresa, a fim de que executem uma restrição ao acesso a esse tipo de conteúdo.

O passo a passo é bem simples e não será necessário baixar e instalar nenhum programa, por outro lado, esse tipo de restrição também deve ser feita manualmente, em cada computador, e com ela não será possível gerar relatórios sobre os acessos ou tentativas de acesso.

Confira o passo a passo do bloqueio DNS no Windows

- Tutorial do portal Olhar Digital

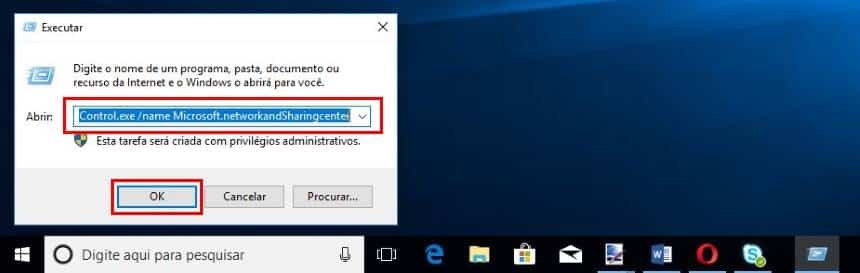

- Na área de trabalho e pressione as teclas "Win + R" para abrir a janela do executar. Em seguida, entre no comando: Control.exe /name Microsoft.networkandSharingcenter;

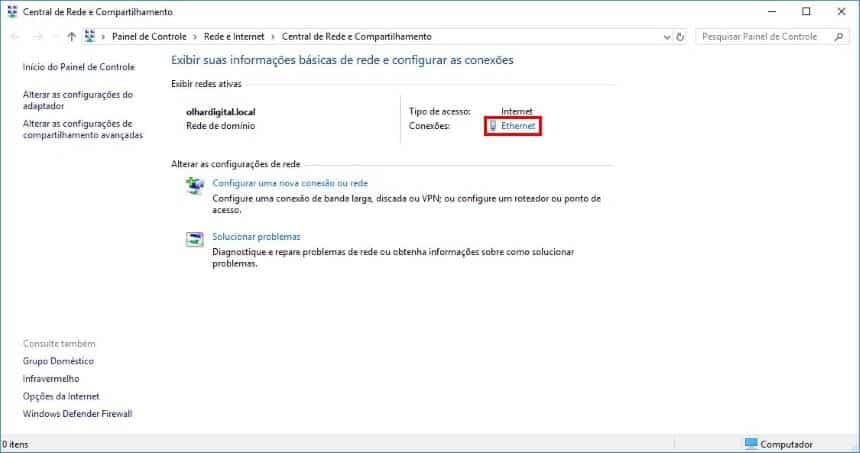

2. Na janela de “Central de rede e compartilhamento”, clique no nome de sua conexão;

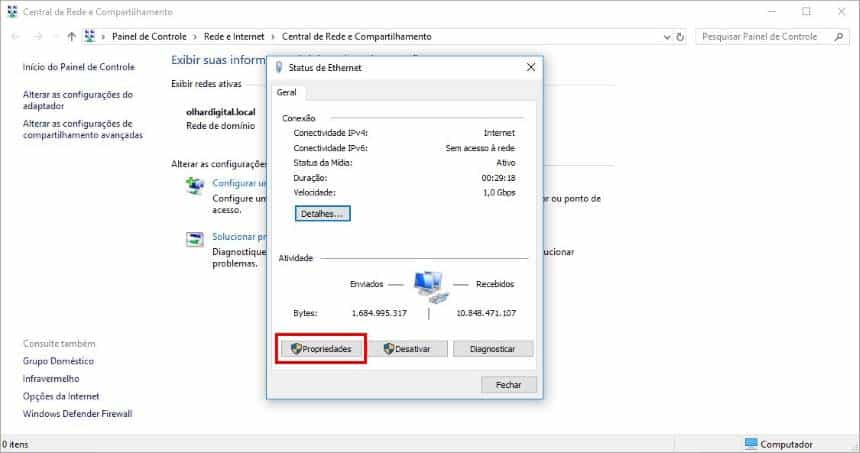

3. Na nova janela, clique em “Propriedades”;

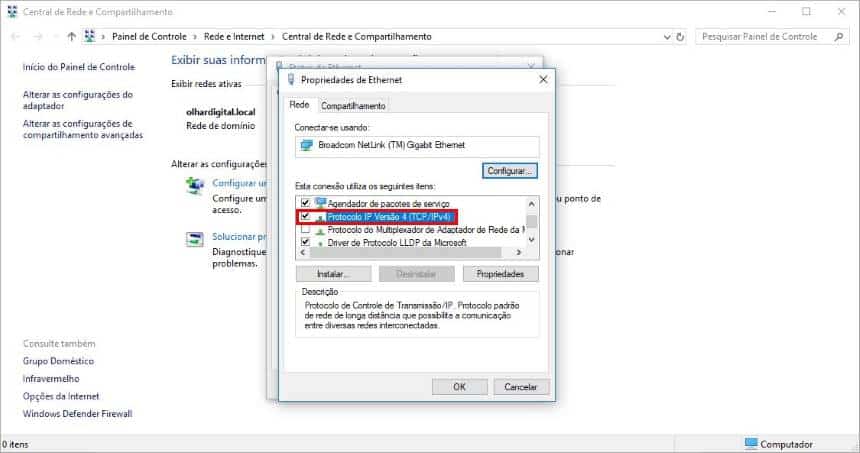

4. Agora, dê um clique duplo em “Protocolo IP versão 4 (TCP/IPv4)”;

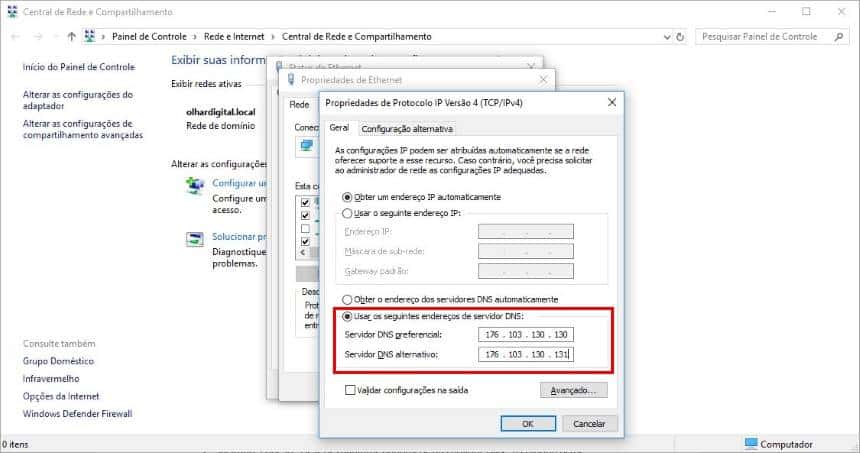

5. Marque a opção “Usar os seguintes endereços de servidor DNS” e coloque estes valores: 176.103.130.130 / 176.103.130.131. Clique em “Ok”;

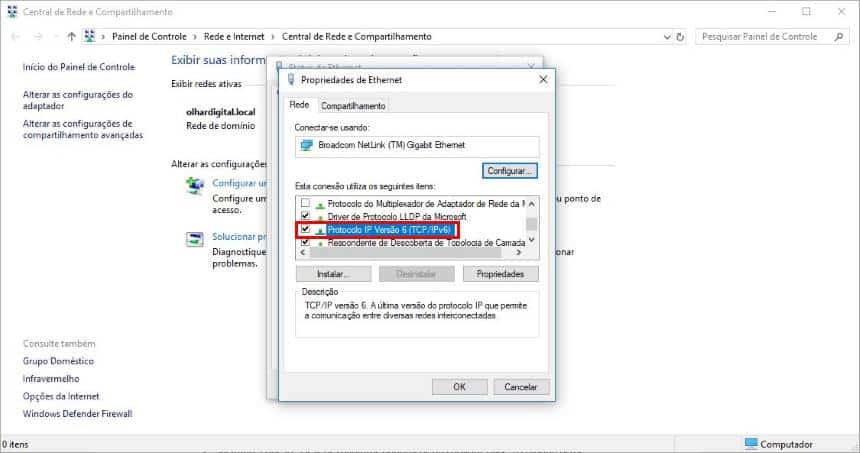

6. De volta a janela anterior, dê um clique duplo em “Protocolo IP versão 6 (TCP/IPv6)”;

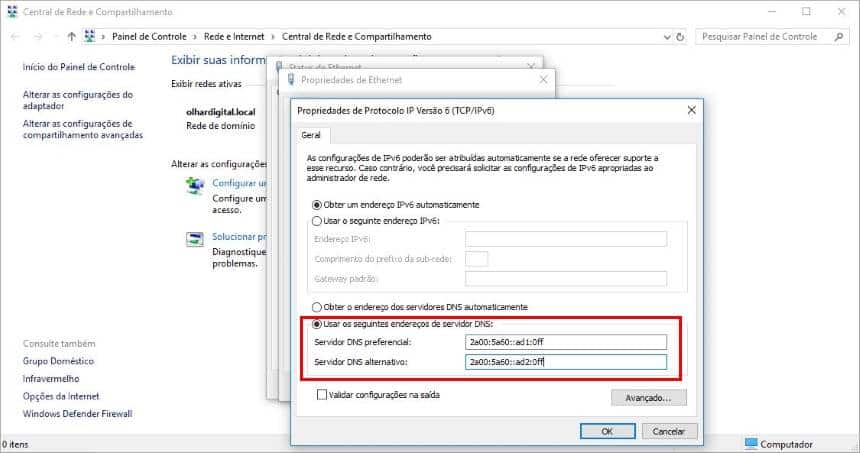

7. Marque a opção “Usar os seguintes endereços de servidor DNS” e coloque estes valores: 2a00:5a60::ad1:0ff / 2a00:5a60::ad2:0ff. Clique em “Ok > Ok > Fechar”.

3- Hosts

Antes de inventarem o DNS, o sistema identificava que determinado nome estava associado a um endereço de rede (IP) através do HOSTS. Com ele, ao invés de decorar locais na rede como números, bastava digitar o nome do local que, automaticamente, o sistema leria este arquivo em busca do endereço IP correspondente.

Com o passar dos anos, a resolução de nomes pelo arquivo HOSTS se tornou inadequada para redes muito grandes e acabou caindo em desuso.

Porém, esse ainda é o método preferencial dos sistemas operacionais para traduzir endereços IP em nomes “amigáveis”.

Ou seja, quando uma requisição no navegador é feita para qualquer endereço digitado, o sistema operacional tentará verificar se este endereço pode ser resolvido pelo arquivo HOSTS. Caso a verificação não seja satisfatória, o sistema recorrerá ao DNS.

Com algumas modificações no arquivo Hosts é possível bloquear qualquer site inadequado que você não quer que seja acessado nos computadores da empresa.

O método é simples, gratuito, não requer a instalação de nenhum software adicional e é uma forma efetiva de impedir acessos que possam oferecer riscos ao seu negócio.

4- Programas de bloqueio gratuitos

Para quem deseja realizar um bloqueio mais intuitivo e simples e, em alguns casos, com opções de monitoramento, também é possível através de programas gratuitos.

Alguns tipos de softwares permitem controlar, monitorar a atividade do computador e limitar o acesso a sites e a execução de aplicativos, tanto em computadores, quanto em tablets ou smartphones.

Entretanto, é válido ressaltar que, por ser software gratuitos, possuem limitações e alguns restrições.

Confira algumas opções de programas confiáveis para utilização no portal TechTudo.

5- Firewall

O firewall é uma ferramenta de segurança completa. Ele garante que a segurança da rede da empresa seja preservada, controlando os dados, sendo transferidos para o computador interno ou que saem da rede, através da internet, e impede que softwares maliciosos possam invadir as máquinas.

Apesar de ser uma medida de prevenção contra os ataques à rede, existem diversos tipos de malwares que podem chegar à sua empresa por outros meios, como em arquivos anexos a e-mails, e esse tipo de perigo não é bloqueado pelo firewall.

Por isso, além de um bom firewall, sua empresa deve contar com um antivírus potente. Há vários tipos de firewall no mercado, os gratuitos, pagos e até aqueles que já vêm no computador, basta configurá-lo.

Entenda a importância de executar uma segurança em camadas:

Entretanto, o grande diferencial entre uma versão paga, gratuita ou o firewall local (disponível em qualquer computador) é o relacionamento com a empresa, o suporte e o entendimento dos processos e necessidades que serão resolvidas pelo produto.

Um firewall pago oferece mais segurança quanto à procedência, manipulação e desempenho das configurações.

Para quem não sabe ao certo como instalar e configurar um firewall, por exemplo, uma opção gratuita pode causar problemas e até colocar o computador e a rede em risco, causando perda de dados e tráfego de informações indevidas.

Conheça as diferenças entre o Starti Security e um firewall gratuito:

Conclusão

Agora você já conhece as opções de bloqueio mais comuns. Antes de escolher uma ou outra é importante avaliar quais são as necessidades da rede e da equipe, fazer um levantamento dos tipos de acessos que estão sendo realizados e quantos profissionais a companhia pode disponibilizar para administrar, gerenciar e realizar as configurações necessárias.

Se você deseja obter relatórios dos acessos ou tentativas de acesso, por exemplo, em casos de bloqueio manual, terá que fazer o levantamento dessas informações manualmente também, acessando o histórico de cada máquina. Se desejar mudar as limitações de novos sites, também deverá fazer manualmente.

Gostou das dicas? Siga-nos em outras plataformas e receba semanalmente conteúdos como esse:

Cola com Starti, juntos vamos construir um # BRASILSEGURO!