A internet deixou de ser apenas uma ferramenta de apoio para se tornar o sistema nervoso central de qualquer negócio. No entanto, com essa dependência absoluta, surgiu um desafio grandioso para gestores e profissionais de TI: como equilibrar a liberdade de acesso com a necessidade crítica de segurança e produtividade?

Neste artigo exaustivo, vamos explorar não apenas o "como", mas o "porquê" por trás do bloqueio de conteúdo impróprio. Analisaremos desde soluções simples e gratuitas até infraestruturas robustas de segurança em camadas, garantindo que sua empresa, seja ela uma microempresa ou uma organização em expansão, esteja protegida contra os perigos ocultos da navegação desregrada.

A era da hipervulnerabilidade

Para entender a importância de filtrar o que entra na sua rede, precisamos olhar para os dados. De acordo com o Relatório de Ameaças Cibernéticas da Starti Intelligence, cerca de 74% dos ataques de ransomware em PMEs brasileiras em 2025 tiveram origem em navegação indevida. O conteúdo impróprio não se resume apenas a sites pornográficos ou de entretenimento; ele engloba uma vasta categoria de destinos digitais que servem como "hospedeiros" para malwares de dia zero, mineradores de criptomoedas ocultos e scripts de roubo de credenciais (infostealers).

A tríade do risco: produtividade, segurança e legalidade

- Produtividade: o acesso a redes sociais, sites de apostas e plataformas de streaming consome, em média, 2,5 horas diárias da jornada de trabalho de colaboradores em empresas sem políticas de acesso.

- Segurança: sites de conteúdo pirata ou adulto são os maiores vetores de infecção. Em 2026, um único clique em um "pop-up" pode comprometer todo o servidor da empresa.

- Legalidade (LGPD): se um colaborador utiliza a rede da empresa para acessar conteúdo ilegal (como pornografia infantil ou sites de ódio), a empresa pode ser corresponsabilizada juridicamente se não demonstrar que possuía controles de segurança ativos.

1- Navegadores de busca

Não importa qual sistema operacional você utilize; os gigantes da tecnologia (Google, Microsoft e Apple) oferecem recursos nativos que agem como filtros primários. O mais conhecido deles é o SafeSearch.

Como o SafeSearch funciona?

O SafeSearch não bloqueia o site em si na rede, mas impede que ele apareça nos resultados de busca. Ele utiliza redes neurais de processamento de imagem e texto para identificar padrões de conteúdo explícito.

Passo a passo para Google Chrome e Microsoft Edge:

- Acesse as configurações de pesquisa: No Google, vá em google.com.br/preferences.

- Ative o Filtro: Marque a opção "Filtrar resultados explícitos".

- Bloqueio de Configuração: Esta é a parte crucial. Para evitar que o funcionário desative o filtro, você deve estar logado em uma conta de administrador e selecionar "Bloquear o SafeSearch". Isso exigirá uma senha para qualquer alteração futura.

As limitações críticas do método manual

- Descentralização: Se sua empresa tem 15 computadores, você terá que repetir esse processo 15 vezes.

- Burlar é fácil: Um colaborador pode simplesmente usar outro navegador que não foi configurado ou acessar o site digitando a URL diretamente na barra de endereços, ignorando a busca do Google.

- Falta de Visibilidade: Você não recebe alertas se alguém tentar burlar o sistema.

2- Bloqueio DNS

O DNS (Domain Name System) é o serviço que traduz nomes (www.empresa.com.br) em números (IPs). O bloqueio na camada de DNS é uma das estratégias mais inteligentes para empresas que buscam eficiência sem pesar na máquina do usuário.

O conceito de DNS recursivo seguro

Diferente do DNS padrão do seu provedor de internet (Vivo, Claro, etc.), um DNS focado em segurança possui uma "lista negra" alimentada por inteligência de ameaças em tempo real. Se o colaborador tentar acessar um site malicioso, o DNS simplesmente não resolve o endereço, exibindo uma tela de bloqueio.

Tutorial técnico de configuração no Windows 11:

- Vá em Configurações > Rede e Internet > Ethernet (ou Wi-Fi).

- Clique em Atribuição de servidor DNS e selecione "Editar".

- Mude para "Manual" e ative o IPv4.

- Insira os IPs de um resolvedor seguro. (Exemplo: Cloudflare for Families 1.1.1.3 e 1.0.0.3 para bloquear malware e conteúdo adulto).

- Salve as configurações.

Por que o DNS é superior ao bloqueio de navegador?

O DNS protege todas as aplicações do computador, não apenas o navegador. Se um programa malicioso tentar se conectar a um servidor de comando e controle (C2) na Dark Web, o DNS seguro pode interromper essa comunicação.

Grande parte das páginas da internet estão carregadas de vírus, trojans, malwares e todos os tipos de arquivos maliciosos que você pode imaginar.

O bloqueio DNS é uma maneira de configurar os computadores da empresa, a fim de que executem uma restrição ao acesso a esse tipo de conteúdo.

O passo a passo é bem simples e não será necessário baixar e instalar nenhum programa, por outro lado, esse tipo de restrição também deve ser feita manualmente, em cada computador, e com ela não será possível gerar relatórios sobre os acessos ou tentativas de acesso.

Confira o passo a passo do bloqueio DNS no Windows

- Tutorial do portal Olhar Digital

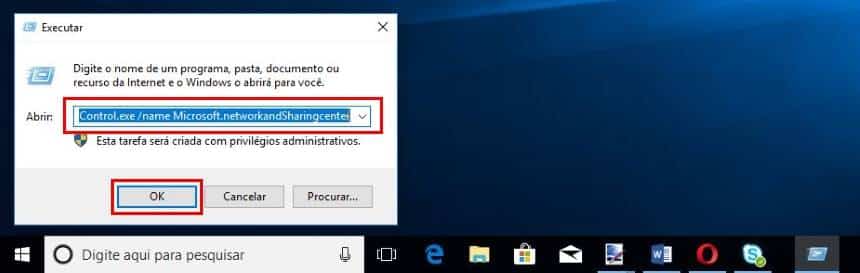

- Na área de trabalho e pressione as teclas "Win + R" para abrir a janela do executar. Em seguida, entre no comando: Control.exe /name Microsoft.networkandSharingcenter;

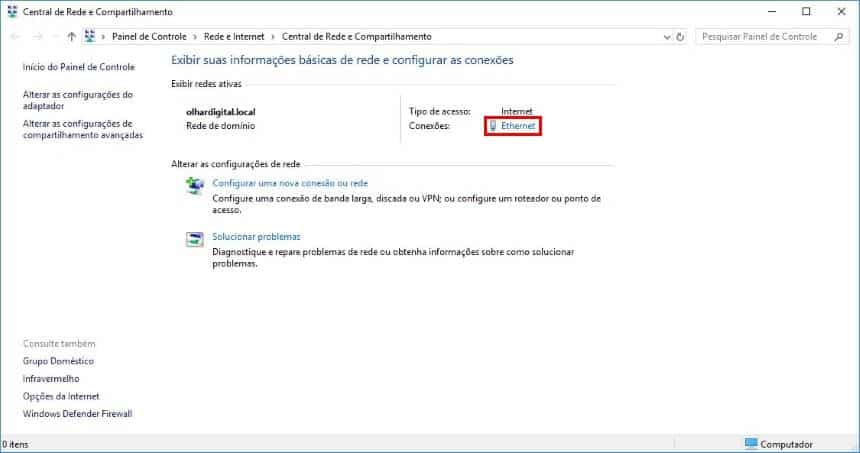

2. Na janela de “Central de rede e compartilhamento”, clique no nome de sua conexão;

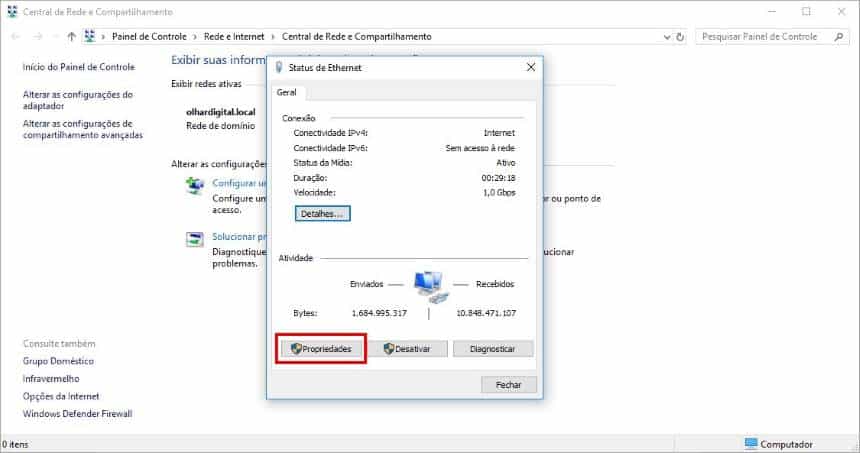

3. Na nova janela, clique em “Propriedades”;

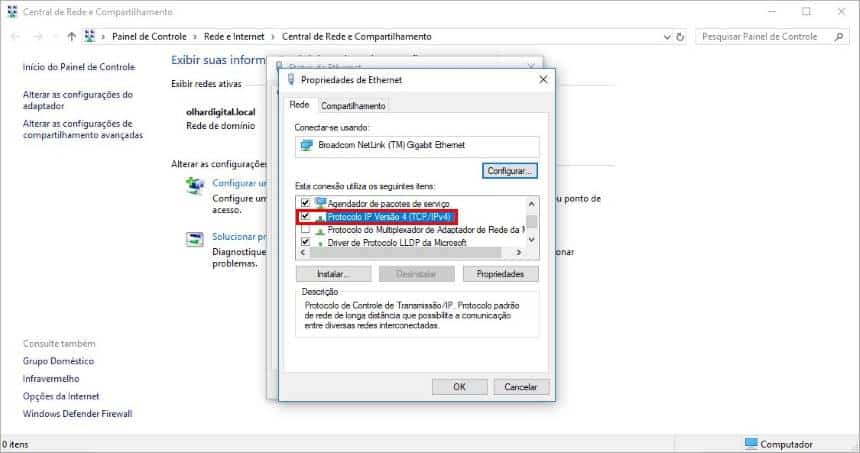

4. Agora, dê um clique duplo em “Protocolo IP versão 4 (TCP/IPv4)”;

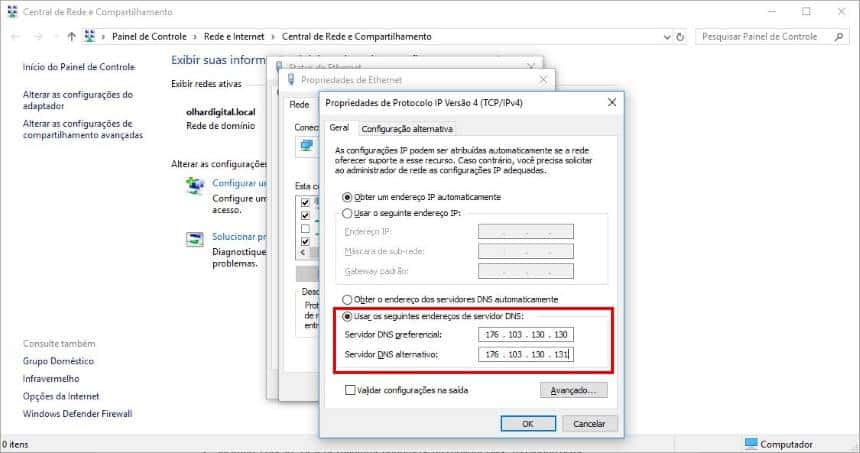

5. Marque a opção “Usar os seguintes endereços de servidor DNS” e coloque estes valores: 176.103.130.130 / 176.103.130.131. Clique em “Ok”;

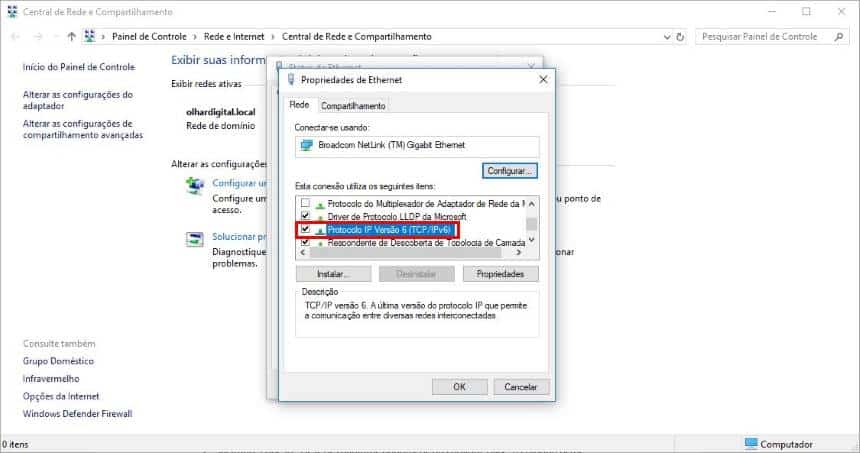

6. De volta a janela anterior, dê um clique duplo em “Protocolo IP versão 6 (TCP/IPv6)”;

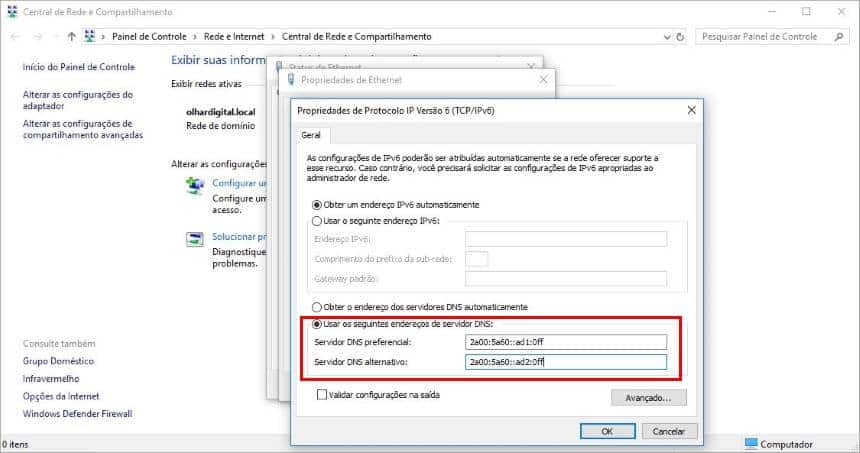

7. Marque a opção “Usar os seguintes endereços de servidor DNS” e coloque estes valores: 2a00:5a60::ad1:0ff / 2a00:5a60::ad2:0ff. Clique em “Ok > Ok > Fechar”.

3- Hosts

Antes da internet ser o que é hoje, o arquivo HOSTS era a principal forma de localizar máquinas na rede. Ele ainda existe em todos os sistemas operacionais e tem prioridade máxima sobre o DNS.

Como realizar o bloqueio via HOSTS:

- Abra o Bloco de Notas como Administrador.

- Abra o arquivo localizado em: C:\Windows\System32\drivers\etc\hosts.

- No final do arquivo, adicione uma linha seguindo este padrão: 127.0.0.1 www.site-proibido.com.br.

- Salve o arquivo.

O que acontece aqui? Você está dizendo ao Windows que o "site-proibido" está localizado no endereço 127.0.0.1 (que é o próprio computador). Assim, o site nunca carregará.

Veredito: É excelente para bloquear um ou dois sites específicos em uma máquina recepção, por exemplo. Mas é impraticável para gestão profissional de uma rede corporativa inteira.

4- Programas de bloqueio gratuitos

Existem softwares dedicados que você instala em cada máquina para monitorar a atividade. Em 2026, esses programas evoluíram para o que chamamos de UEM (Unified Endpoint Management) ou agentes de proteção leve.

Programas gratuitos vs. Pagos

- Gratuitos (ex: Cold Turkey, Qustodio): São ótimos para uso doméstico, mas carecem de painéis de controle centralizados para empresas.

- Filtros de Navegação (ex: Webfilter do Edge Protect): Esta é a evolução. Você instala um agente leve que se comunica com a nuvem. O gestor decide no escritório: "Quero bloquear a categoria 'Apostas' para todos, menos para o pessoal do Marketing". A mudança é aplicada instantaneamente em todos os computadores, inclusive em home office.

O risco dos softwares gratuitos

Muitos programas "gratuitos" de bloqueio sobrevivem vendendo os metadados de navegação dos usuários. Para uma empresa que lida com dados sensíveis de clientes, usar um software sem procedência clara pode ser uma violação direta da LGPD.

Você também pode contar com o filtro de navegação para bloquear acesso indevidos e garantir a segurança das informações, como o módulo Webfilter do Edge Protect. Conheça esse e outros inúmeros recursos do nosso NGFW, clicando no link:

5- Firewall

Se você quer o máximo de proteção, o Firewall é a solução definitiva. Em 2026, não falamos mais de firewalls simples, mas de NGFW (Next-Generation Firewalls) ou soluções de UTM (Unified Threat Management).

A diferença entre Firewall local e de borda

O firewall do Windows (local) protege apenas aquela máquina.Já o Edge Protecr protege a empresa inteira, incluindo impressoras, câmeras Wi-Fi e celulares conectados ao Wi-Fi corporativo.

O que um Edge Protect profissional oferece que os outros métodos não oferecem?

- Inspeção Profunda de Pacotes (DPI): o firewall não olha apenas o endereço do site, ele "abre o pacote" de dados para ver se há um código malicioso escondido ali.

- Controle por aplicativo: você pode liberar o Facebook, mas bloquear o chat do Facebook. Ou liberar o YouTube, mas bloquear a categoria de vídeos de entretenimento.

- VPN segura: essencial para o home office. O colaborador se conecta à empresa por um túnel criptografado, garantindo que o bloqueio de conteúdo funcione mesmo fora do escritório.

Relatórios de auditoria: "Quem acessou o quê e quando?". Em caso de um incidente de segurança, esses relatórios são provas fundamentais para perícia digital.

Conheça os diferneciais do Edge Protect entre outros firewalls:

Qual método escolher?

A segurança é um processo, não um produto

Bloquear conteúdo impróprio não é sobre desconfiança, é sobre gestão de riscos. Uma pequena empresa que negligencia o controle de navegação está, literalmente, operando com as portas do cofre abertas em uma rua movimentada.

Para o empresário que não tem tempo a perder com configurações manuais e para o MSP que precisa garantir a paz de espírito dos seus clientes, a recomendação é clara: automatize o máximo possível.

Soluções baseadas em DNS Securizado e Firewalls Gerenciados são o melhor investimento, pois liberam a equipe de TI (ou o próprio dono) para focar no que realmente importa: o crescimento do negócio.