O tráfego HTTPS, aquele identificado pelo cadeado verde no navegador, é o equivalente digital do uniforme do entregador. Ele sinaliza criptografia, confiança, normalidade. E é exatamente por isso que o cibercrime o escolheu como disfarce preferido.

O protocolo DNS over HTTPS, conhecido pela sigla DoH, foi desenvolvido com intenções legítimas: proteger a privacidade dos usuários ao criptografar as consultas de DNS. Mas nos últimos anos, esse mesmo protocolo tornou-se uma amplamente exploradal pelos hackers por uma razão simples: ele cega o firewall.

Este artigo foi escrito para gestores de TI, profissionais de segurança e MSPs que atendem pequenas e médias empresas. Aqui vamos detalhar uma ameaça que já está acontecendo, silenciosamente, dentro de redes que seus responsáveis acreditam estar seguras.

DNS: o mapa invisível da internet

O Domain Name System é o sistema que traduz nomes de domínio, como "minhapme.com.br", em endereços IP que os computadores conseguem processar. É o mapa invisível da internet, a infraestrutura que torna possível acessar qualquer site digitando um nome amigável em vez de uma sequência de números.

No modelo tradicional, essas consultas DNS viajam pela rede em texto aberto, na porta 53.

Isso significa que qualquer firewall corporativo, qualquer solução de segurança de DNS, e qualquer administrador de rede pode enxergar quais domínios os dispositivos da empresa estão tentando acessar.

Essa visibilidade é um pilar fundamental da segurança corporativa.

Quando um funcionário clica em um link de phishing, quando um ransomware tenta contatar seu servidor de comando, quando um malware tenta exfiltrar dados, em todos esses casos, a primeira coisa que acontece é uma consulta DNS.

Interceptar e analisar esse tráfego é a primeira e muitas vezes mais eficaz linha de defesa de uma organização.

"O tráfego DNS representa um ponto cego na grande maioria das organizações. Mesmo empresas sofisticadas com resolvedores DNS internos têm dificuldade em distinguir tráfego DNS autêntico de solicitações anômalas." — Ian Campbell, engenheiro sênior de operações de segurança da DomainTools

DNS over HTTPS: privacidade para o usuário, problema para a empresa

Em outubro de 2018, a IETF (Internet Engineering Task Force) padronizou o DoH como protocolo oficial através da RFC 8484.

A proposta era razoável: em vez de enviar consultas DNS em texto aberto pela porta 53, o DoH empacota essas consultas dentro de conexões HTTPS comuns, utilizando a porta 443, a mesma que qualquer site usa.

Para o usuário doméstico, isso representa um avanço real de privacidade.

Provedores de internet deixam de monitorar os sites acessados. Ataques de interceptação do tipo man-in-the-middle tornam-se muito mais difíceis. Os principais navegadores do mundo, Chrome, Firefox, Edge e Opera passaram a ativar o DoH por padrão, às vezes sem o usuário saber.

O problema é o que acontece quando essa tecnologia chega ao ambiente corporativo.

Em uma empresa, a privacidade que o DoH oferece ao usuário é exatamente a opacidade que o atacante precisava. O protocolo transforma as consultas DNS em tráfego HTTPS indistinguível. Do ponto de vista de um firewall convencional, uma consulta maliciosa via DoH parece idêntica a um acesso ao internet banking, a um e-mail corporativo ou a uma videoconferência.

Pior: como o DoH é resolvido diretamente pelo aplicativo; e não pelo sistema operacional, ele contorna completamente as configurações de DNS corporativas. O browser, o malware ou qualquer aplicação que implemente DoH simplesmente ignora os resolvedores internos da empresa e se conecta diretamente a resolvedores externos como o Cloudflare (1.1.1.1) ou o Google (8.8.8.8), via HTTPS criptografado.

O seu firewall está olhando para o lado errado

A maioria dos firewalls corporativos foi projetada em uma era em que o DNS transitava de forma visível pela rede. Eles inspecionam o tráfego na porta 53, aplicam políticas de filtragem de domínios, bloqueiam domínios maliciosos conhecidos e registram logs de consultas para análise forense.

Em teoria, é uma arquitetura sólida.

Na prática, o DoH desvia por inteiro dessa cadeia de proteção. Um malware que use DoH para se comunicar com seu servidor de Comando e Controle (C2) passa pelo firewall como tráfego HTTPS comum.

Não há registro de qual domínio foi consultado, não há como aplicar políticas de filtragem. O equipamento de segurança que a empresa comprou, muitas vezes por dezenas de milhares de reais, simplesmente não enxerga o problema.

O paradoxo do DoH corporativo: quanto mais a empresa investe em criptografia e em navegar com segurança, mais ela pode estar dificultando a própria capacidade de detectar ameaças internas.

Segundo pesquisadores da Active Countermeasures, o DoH é especialmente atraente para atacantes por três razões concretas:

- O tráfego se mistura ao fluxo normal de dados;

- A grande maioria das organizações permite tráfego HTTPS de saída sem restrição;

- E os resolvedores públicos como Google e Cloudflare são infraestruturas legítimas e confiáveis, o que torna o bloqueio delas uma decisão operacionalmente complicada.

Malwares que já usam DoH no mundo real

Essa não é uma ameaça hipotética, já existem casos documentados de malwares que exploram o DoH em produção, alguns deles ativos há anos:

Godlua (2019): foi o primeiro backdoor documentado a usar DoH para esconder comunicações com seu servidor C2. Desenvolvido para atacar sistemas Linux e Windows, o malware usava o protocolo DoH para resolver domínios que apontavam para sua infraestrutura maliciosa.

Pesquisadores da Qihoo 360 identificaram que o Godlua mantinha um mecanismo de comunicação redundante, combinando domínios hardcoded, Pastebin, GitHub e registros DNS TXT, tudo mascarado como tráfego HTTPS legítimo.

PsiXBot (2019)este malware modular, distribuído pelo kit de exploração Spelevo, incorporou o serviço de DoH do Google (dns.google.com) diretamente no código. Os operadores do PsiXBot hardcodaram domínios de C2 no malware, que os resolvia via HTTPS usando a API JSON do Google.

Segundo análise da Proofpoint, a técnica foi especificamente adotada para evasão de análise e detecção: "A menos que o SSL/TLS esteja sendo inspecionado, as consultas DNS ao servidor C2 passam completamente despercebidas".

ChamelDoH / ChamelGang (2023)

O grupo de ameaças persistentes avançadas (APT) chinês ChamelGang desenvolveu um implant para Linux chamado ChamelDoH, batizado exatamente por sua dependência do DNS over HTTPS. O malware usa configurações JSON com listas de provedores legítimos de DoH para mascarar sua comunicação.

Todas as mensagens entre o dispositivo infectado e o C2 são criptografadas com AES-128 e codificadas em uma variante customizada de base64, antes de serem transmitidas como subdomínios em consultas DoH; tornando a detecção extremamente difícil.

O padrão nesses casos é claro: o DoH deixou de ser uma curiosidade técnica de privacidade e tornou-se uma técnica ofensiva madura, adotada desde grupos de cibercriminosos comuns até grupos de espionagem patrocinados por estados.

Por que as PMEs brasileiras estão no centro do problema?

O padrão de ataques mudou.

O cibercrime contemporâneo é automatizado e democrático: grupos que desenvolvem táticas sofisticadas como o uso de DoH licenciam sua infraestrutura para operadores menores, que atacam qualquer alvo viável.

E no Brasil, as PMEs são alvos altamente viáveis.

O mais preocupante é que 60% das pequenas empresas que sofrem um ataque grave fecham as portas em até seis meses, segundo a National Cyber Security Alliance. E a proteção contra ataques baseados em DoH requer exatamente o tipo de sofisticação que falta nas PMEs: visibilidade da camada DNS mesmo em tráfego criptografado.

O gestor de TI de uma PME brasileira típica olha para o painel do firewall e vê tráfego HTTPS — a cor verde do cadeado e interpreta isso como segurança. Mas o verde do cadeado confirma apenas que a conexão está criptografada. Não diz absolutamente nada sobre quem está do outro lado, para onde os dados estão indo ou o que está sendo transmitido.

Como identificar sinais de DoH malicioso na sua rede?

Detectar o abuso de DoH é difícil por design, mas não impossível. Há indicadores comportamentais que, quando monitorados e analisados com contexto, podem sinalizar atividade suspeita:

Volume anômalo de conexões HTTPS para resolvedores conhecidos: se dispositivos da rede estão fazendo dezenas ou centenas de conexões HTTPS diárias para os IPs do Cloudflare (1.1.1.1) ou Google DNS (8.8.8.8), isso pode indicar que um processo, legítimo ou malicioso, está usando DoH intensivamente.

Conexões HTTPS fora dos navegadores: um servidor interno, uma impressora ou um dispositivo IoT fazendo chamadas constantes a resolvedores DoH é um sinal de alerta imediato. Equipamentos assim raramente têm razão para implementar DoH por conta própria.

Resolvedores DoH não autorizados: a presença de conexões a resolvedores DoH não listados pela política da empresa, especialmente a IPs desconhecidos, pode indicar que malware está rodando seu próprio resolver ou usando um serviço controlado pelo atacante.

Padrões de tráfego regulares e rítmicos: malwares de C2 frequentemente se comunicam em intervalos regulares (beaconing). Conexões HTTPS periódicas para o mesmo destino, especialmente fora do horário comercial, merecem investigação.

O problema é que identificar esses padrões manualmente exige um nível de maturidade de segurança que poucas PMEs possuem. É aqui que a camada de proteção de DNS inteligente deixa de ser diferencial e passa a ser necessidade.

O Edge DNS como camada de defesa

A solução para o problema do DoH não é desligá-lo universalmente; afinal, ele tem benefícios reais de privacidade para usuários individuais.

A solução é implementar uma camada de proteção DNS que opere em um nível acima do protocolo: que consiga aplicar políticas de segurança independentemente de o tráfego ser DNS tradicional ou DNS criptografado.

É exatamente aqui que soluções como o Edge DNS para trabsformar o cenário nas PMEs.

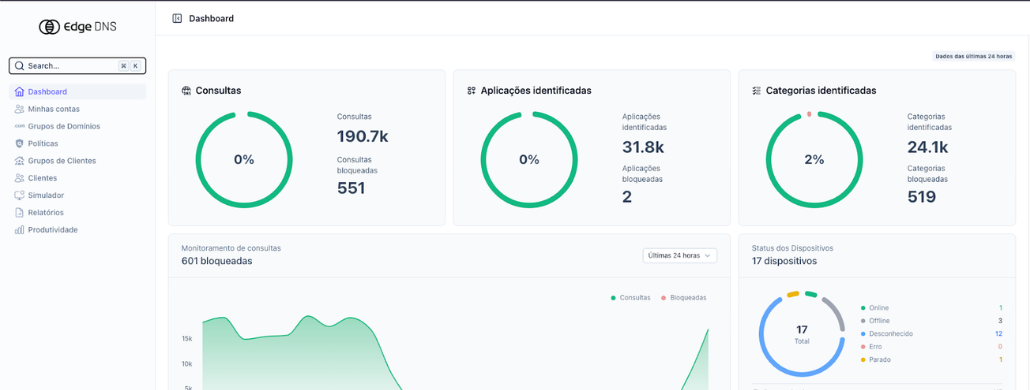

Em vez de depender exclusivamente da inspeção do tráfego DNS na porta 53, onde os ataques via DoH simplesmente não aparecem, o Edge DNS atua como resolvedor criptografado próprio da empresa, dentro da sua política de segurança.

Na prática, isso significa que o Edge DNS intercepta as tentativas de comunicação DoH dos dispositivos da rede antes que elas cheguem a resolvedores externos.

Ele substitui o fluxo "dispositivo → Cloudflare/Google (sem controle da empresa)" por "dispositivo → Edge DNS (com política de segurança aplicada) → resolução controlada". A privacidade do usuário é preservada; a visibilidade da empresa, restaurada.

Para os MSPs que atendem PMEs, essa arquitetura resolve um problema comercial concreto: como oferecer segurança de nível corporativo, com visibilidade da camada DNS, aplicação de políticas e bloqueio de domínios maliciosos, sem exigir que a empresa contratante mantenha uma equipe de segurança interna.

O Edge DNS funciona como uma camada de inteligência automatizada que age antes do clique, antes da conexão, antes do dano.

O Edge DNS vê o cadeado e pergunta: para onde exatamente você está indo?

Eleve a segurança na navegação e proteja a superfície digital da sua empresa com o Edge DNS:

O que o gestor de TI pode fazer agora

Enquanto uma solução de DNS seguro não é implementada, há medidas imediatas que reduzem a exposição:

Auditar o uso de DoH nos navegadores corporativos: Chrome, Firefox e Edge permitem desabilitar o DoH via políticas de grupo (GPOs) ou MDM. Essa é uma medida de controle que não impacta a experiência do usuário para navegação normal, mas reduz o risco de evasão de DNS não controlada.

Bloquear saída na porta 443 para resolvedores DoH conhecidos: criar regras no firewall que bloqueiem conexões de saída para 1.1.1.1, 8.8.8.8, 9.9.9.9 e outros resolvedores públicos conhecidos é uma camada de controle. Atenção: isso não é uma solução completa, pois atacantes podem usar resolvedores próprios ou desconhecidos.

Implementar monitoramento de tráfego comportamental: ferramentas de NDR (Network Detection and Response) que analisam padrões de comportamento, não apenas assinaturas, conseguem identificar beaconing e exfiltração mesmo quando o conteúdo do tráfego está criptografado.

Adotar um resolvedor DNS corporativo com política de segurança: a medida mais eficaz é redirecionar todo o tráfego DNS, incluindo DoH, para um resolvedor próprio que aplique inteligência de ameaças. Soluções como o Edge DNS foram projetadas especificamente para esse cenário.

Treinamento e conscientização: a tecnologia protege, mas o comportamento também conta. Funcionários que entendem por que não devem alterar configurações de DNS em seus dispositivos corporativos, ou instalar extensões de navegador não autorizadas, reduzem a superfície de ataque.

A criptografia não é garantia de inocência

O DNS over HTTPS nasceu para proteger o usuário. Mas como toda tecnologia poderosa, a intenção original não determina o uso final.

Em mãos criminosas, o DoH tornou-se um canal encoberto sofisticado — invisível para a grande maioria dos firewalls, imperceptível para analistas sem as ferramentas certas, e já em uso ativo por grupos de ameaça que vão de gangues de ransomware a APTs patrocinados por estados.

A boa notícia é que o problema tem solução.

Ela não exige uma equipe de segurança de centenas de pessoas nem um orçamento de multinacional. Ela exige uma camada de proteção DNS inteligente; que consiga ver além do cadeado, aplicar políticas sobre tráfego criptografado e agir antes que a ameaça chegue ao endpoint.

A pergunta é: por quanto tempo mais você pode se dar ao luxo de deixar sua infraestrutura insegura?