O primeiro trimestre de 2026 está chegando ao fim e os números são difíceis de ignorar.

Enquanto você lê este artigo, gestores de TI em centenas de pequenas e médias empresas estão descobrindo, muitas vezes meses depois do fato, que as credenciais de seus colaboradores estão circulando em fóruns da dark web.

A razão para isso? Um clique em um link suspeito, um servidor foi mal configurado ou um fornecedor terceiro não seguiu as boas práticas que a empresa-mãe julgava garantidas.

Este artigo organiza os vazmentos de dados do Q1 de 2026, extrai os padrões que elas revelam e mostra, o que sua rede precisa para parar de ser o elo mais fraco da cadeia.

Continue lendo e descubra.

Números que pedem urgência

Antes de entrar nos casos específicos, é necessário calibrar a dimensão do problema. Globalmente, o cenário herdado de 2025 é grave.

Mais de 4.100 violações de dados foram divulgadas publicamente no ano anterior; cerca de 11 por dia. As empresas levam em média 241 dias para identificar e conter uma brecha, e 60% das violações envolvem um elemento humano, como phishing ou credenciais roubadas (Verizon DBIR, 2025).

E para o Brasil, o retrato é ainda mais alarmante.

O impacto financeiro médio de um vazamento de dados no Brasil alcançou R$ 7,19 milhões em 2025, após alta anual de 6,5%. A conta inclui despesas com investigação forense, paralisações operacionais, acionamento jurídico, reconstrução de ambientes digitais, gestão de crise e perdas comerciais que se estendem por meses.

No recorte setorial, saúde lidera, com prejuízo médio superior a R$ 11 milhões, seguido por finanças e serviços.

Para PMEs, o dado mais devastador é validado por associações de cibersegurança e pelo SEBRAE: 60% das pequenas empresas que sofrem um ataque de dados grave fecham as portas em até seis meses.

A leitura desse cenário nos ajuda a caminhar para a conclusão: os vazamentos de dados são recorrentes, cada vez mais maiores e mais caros.

Exemplos de vazamentos de dados no Q1 de 2026

1. Odido (Holanda) — 6 milhões de contas expostas e o ataque a MFA

Em fevereiro de 2026, a operadora holandesa Odido (ex-T-Mobile Netherlands) confirmou uma das maiores violações de dados da história do país. O incidente foi confirmado pela Reuters em 12 de fevereiro de 2026 e detalhado por BleepingComputer e TechCrunch.

O ataque foi executado pelo grupo ShinyHunters por meio de uma campanha de engenharia social em múltiplas etapas: primeiro, phishing para obter credenciais de funcionários do atendimento ao cliente; depois, impersonação da equipe de TI interna por telefone para induzir os mesmos funcionários a aprovarem uma segunda solicitação de login — contornando o MFA.

Com acesso ao ambiente Salesforce de CRM, os atacantes vasculharam a base por 48 horas sem ser detectados, conforme documentado em análise técnica do UpGuard.

Os dados expostos incluem nomes, endereços, telefones, datas de nascimento, números de conta bancária (IBAN) e detalhes de documentos de identidade como passaporte e carteira de habilitação.

A empresa recusou o pagamento de resgate e, em 1º de março de 2026, o dataset completo foi publicado na dark web.

O que o caso ensina: o MFA sozinho não é barreira suficiente quando o ser humano é o vetor. Um ataque bem-feito por telefone derruba autenticações que custaram caro para implementar. A proteção precisa agir antes que a conexão maliciosa seja estabelecida — não depois que o funcionário já aprovou o acesso.

2. Figure Lending (EUA) — ~967 mil contas via vishing no Okta SSO

Em janeiro de 2026, a fintech americana Figure Technology Solutions sofreu uma violação confirmada ao TechCrunch em 13 de fevereiro de 2026. O ShinyHunters usou vishing (phishing por voz) contra funcionários com acesso ao ambiente Okta SSO da empresa, vazando 2,5 GB de dados.

Segundo análise independente do serviço Have I Been Pwned, 967.200 registros únicos foram expostos, incluindo nomes, datas de nascimento, endereços, telefones e e-mails. O SecurityWeek confirmou que o caso integra uma campanha mais ampla do grupo contra empresas usuárias de Okta, incluindo Betterment, Crunchbase e Panera Bread. Segundo o Cybernews, mensagens internas da Figure já alertavam os funcionários sobre tentativas de engenharia social; e o ataque aconteceu mesmo assim.

O que o caso ensina: o vetor de ataque não foi uma vulnerabilidade técnica. Foi uma ligação telefônica bem roteirizada. Uma campanha de vishing consegue escalar um acesso SSO em minutos, colocando dados de quase um milhão de clientes ao alcance de criminosos antes que qualquer alerta seja disparado.

3. Hallmark Cards — 1,7 milhão de contas expostas via Salesforce

Em março de 2026, o ShinyHunters ameaçou a Hallmark Cards com a publicação de cerca de 7,9 milhões de registros extraídos do ambiente Salesforce da empresa, conforme reportado pelo Cybernews e pela Salesforce Ben. Após a empresa não responder ao prazo de extorsão em 2 de abril, os dados foram publicados.

O serviço Have I Been Pwned conduziu análise independente do dataset e identificou 1,7 milhão de endereços de e-mail únicos, conforme registrado pelo TechNadu.

O caso faz parte de uma onda mais ampla: a mesma campanha do ShinyHunters via Salesforce também atingiu a Comissão Europeia, Cisco, Ameriprise Financial e mais de 700 outras organizações, segundo o Cybernews.

O que o caso ensina: ambientes de CRM e SaaS não são inerentemente seguros. A integração de plataformas ao ecossistema de uma empresa cria pontos de acesso que precisam ser monitorados com a mesma rigidez que os servidores internos. Recusar o ransom é a conduta recomendada — mas tem um custo que apenas a prevenção pode evitar.

4. Crunchbase — 1,5 Milhão de Registros e Documentos Internos

Em janeiro de 2026, a plataforma de inteligência de mercado Crunchbase confirmou uma violação após o ShinyHunters publicar mais de 400 MB de arquivos. O ataque teve origem na mesma campanha de vishing contra usuários de Okta SSO, conforme documentado pelo Proton Business Data Breach Observatory.

Os dados vazados incluíam nomes, datas de nascimento, endereços, e-mails, usernames e documentos corporativos internos, afetando mais de 1,5 milhão de registros.

O que o caso ensina: O mesmo grupo, o mesmo método, empresas diferentes. Quando um vetor de ataque funciona, ele é replicado em escala industrial. A campanha atingiu pelo menos quatro empresas no Q1 — e seguiu em expansão nos meses seguintes.

5. O Alerta Brasileiro: Base "MORGUE" com 251 Milhões de CPFs

Em 18 de abril de 2026, a plataforma Vecert Threat Intelligence publicou o Threat Intelligence Report #5084 reportando a oferta, na dark web, de um banco de dados chamado "MORGUE" atribuído ao portal Gov.br, com 251.720.444 registros de CPFs, vendido por apenas US$ 500, conforme apurado pelo Itshow e pelo iMasters.

É fundamental ser preciso: o Ministério da Gestão e da Inovação em Serviços Públicos negou qualquer invasão aos sistemas do Gov.br, conforme O Tempo. O CISO Advisor avaliou o episódio como provável "marketing do cibercrime" — dados antigos reorganizados e relançados.

O vazamento não foi confirmado por nenhuma autoridade governamental ou pela ANPD.

Mesmo sendo uma alegação não verificada, a lição para empresas é válida e urgente: dados pessoais em massa estão cada vez mais baratos no submundo digital.

O que em 2021 custava US$ 40.000 (megavazamento Serasa Experian, com 220 milhões de CPFs) hoje é ofertado por US$ 500, 80 vezes menos. Essa democratização do cibercrime amplia exponencialmente os vetores de engenharia social disponíveis contra qualquer organização.

6. Qantas Airways — 11 milhões de clientes na Dark Web

A companhia aérea nacional australiana Qantas foi alvo de um ataque de ransomware. A empresa não pagou o resgate, o que levou à publicação de mais de 11 milhões de registros de clientes na dark web.

O que o caso ensina: recusar o pagamento de resgate é a recomendação das autoridades, mas tem um custo: os dados vão a público. A prevenção continua sendo a única estratégia que não cobra esse preço.

Os três padrões que cruzam todos os casos

Analisando os incidentes de 2026 até agora, três vetores se repetem com consistência perturbadora:

Padrão 1 — Credenciais vazadas como porta de entrada

Os cibercriminosos estão contornando a segurança tradicional explorando fornecedores terceiros e roubando cookies de sessão para burlar a autenticação multifator (MFA).

Nos casos de Figure Lending e Crunchbase, o ponto de partida foi a credencial de um funcionário obtida por engenharia social. Uma vez com o acesso SSO, o invasor se moveu livremente pela rede como um usuário legítimo.

Ao analisar esse padrão podemos perceber que grande parte dos vazamentos não resulta exclusivamente de ataques avançados, mas de combinações entre configurações inadequadas, ausência de controles robustos e baixa maturidade em práticas de segurança.

Padrão 2 — Terceiros como vetor de contaminação

Ambientes SaaS compartilhados, ERPs integrados e parceiros de CRM ampliam a superfície de ataque de uma PME para além do que seu firewall consegue ver. A campanha do ShinyHunters explorou esse princípio de forma sistêmica, atacando a infraestrutura Salesforce compartilhada para atingir centenas de empresas de uma só vez.

Padrão 3 — A exfiltração acontece antes da detecção

As empresas levam em média 241 dias para identificar e conter uma violação.

Isso significa que os dados podem estar saindo silenciosamente há meses; via DNS tunneling, uploads para domínios maliciosos ou conexões com servidores de controle disfarçados de tráfego legítimo. Este terceiro padrão é o mais crítico para PMEs porque aponta para um problema de visibilidade, não apenas de prevenção.

O que sua rede pode aprender com esses casos?

Lição 1: senhas e credenciais não são suficientes

O MFA é necessário, mas não é infalível.

Nos ataques mais recentes, os invasores usam vishing para convencer funcionários a aprovarem solicitações de autenticação, ou roubam cookies de sessão; o que elimina a necessidade de repetir o processo de login. A defesa precisa ser multicamada, com controles que vão além da autenticação.

Lição 2: monitorar o que sai é tão Importante quanto bloquear o que entra

A maioria das soluções de segurança foca no tráfego de entrada: bloquear malware, filtrar e-mails, escanear anexos. Mas a exfiltração, o ato de fazer os dados saírem da rede sem autorização, acontece frequentemente por caminhos que passam despercebidos. O DNS é o principal deles.

O DNS é o "catálogo de endereços" da internet: toda conexão, antes de acontecer, precisa resolver um nome de domínio. Isso significa que uma solução de segurança posicionada na camada de DNS tem visibilidade sobre 100% das tentativas de comunicação da rede; inclusive as que tentam sair com seus dados.

Lição 3: PMEs são alvos, não colaterais

O crime digital não escolhe alvos pelo tamanho do faturamento, mas pela facilidade de acesso. Se o crime se tornou industrial e automático, a defesa também precisa seguir esse caminho. A falsa sensação de "sou pequeno demais para ser alvo" é, ela mesma, uma vulnerabilidade.

Como o Edge DNS fecha a porta da exfiltração?

Esses casos mostram que os atacantes precisam de comunicação com o mundo externo para completar a maioria dos ataques: para baixar o payload do malware, para enviar os dados roubados, para receber comandos do servidor de controle.

Toda essa comunicação passa pelo DNS.

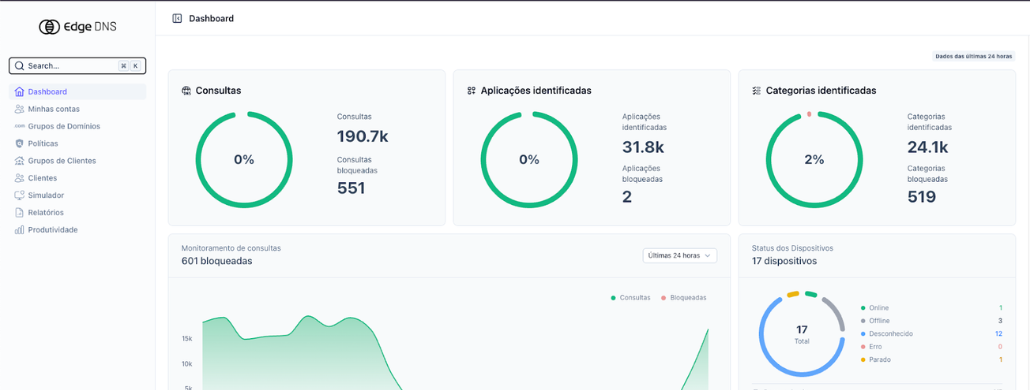

O Edge DNS atua exatamente nesse ponto; antes que a conexão maliciosa seja estabelecida. Quando um dispositivo na rede tenta se comunicar com um domínio associado a exfiltração de dados, phishing ou servidores de malware, o Edge DNS identifica a intenção e bloqueia a resolução do endereço.

O dado nunca chega ao destino. O ransomware nunca baixa o payload completo. O servidor de comando e controle nunca recebe confirmação.

Ao integrar o Edge DNS na rotina da empresa, é possível criar uma malha de proteção que blinda a navegação contra 90% dos ataques de phishing conhecidos, sem exigir configurações complexas do usuário final.

Para MSPs que atendem PMEs, o Edge DNS representa ainda uma vantagem operacional concreta: não exige instalação de agentes pesados em cada máquina, protegendo toda a rede de uma vez, e gera relatórios de ameaças bloqueadas que permitem mostrar ao cliente, de forma concreta, o valor do serviço prestado; transformando o "suporte técnico" em uma consultoria de segurança indispensável.

Apresentamos aqui uma camada de inteligência.

O Edge DNS identifica a intenção maliciosa antes que o usuário finalize o acesso, atuando contra typosquatting, domínios gerados por IA, URLs efêmeras e ataques homográficos — os mesmos vetores que alimentaram as brechas do Q1 de 2026.

Quer descobrir como tudo isso funciona na prática? Clique no link e fale com um de nossos especialistas para conhecer o Edge DNS:

Vazamentos de dados 2026: o que fazer agora?

Se você é gestor de TI ou MSP e está lendo este relatório, aqui está um roteiro imediato baseado nos padrões identificados:

Verifique a exposição atual.

Use ferramentas como Have I Been Pwned (haveibeenpwned.com) para identificar se e-mails corporativos aparecem em bases de dados vazadas. Este é o ponto de partida mínimo.

Audite os acessos SSO e de terceiros.

Mapeie quais fornecedores externos têm acesso ao seu ambiente. Os casos Hallmark e Canada Goose mostram que a brecha do parceiro vira sua brecha.

Implemente proteção na camada de DNS.

Antivírus e firewall são necessários, mas não veem o tráfego DNS. Uma solução de DNS seguro fecha o canal que os atacantes usam para exfiltrar dados e manter comunicação com seus servidores.

O Edge DNS é a melhor solução para seus clientes.

Estabeleça um plano de resposta a incidentes.

Empresas que conseguem limitar danos costumam compartilhar um mesmo padrão: preparação prévia para crises: planos de resposta testados, definição clara de responsabilidades, simulações, comunicação e contratos prévios com especialistas em forense digital.

A mitigação das ameaças é a medida mais urgente

O Q1 de 2026 entregou um diagnóstico claro: os ataques estão mais coordenados, os vetores são mais variados e o tempo entre a brecha e a descoberta ainda é medido em meses.

Para PMEs e os MSPs que as atendem, o cenário pede estrutura.

O debate deve estar focado no tempo necessário para detectar, conter e recuperar sistemas comprometidos. Quem chega primeiro a essa maturidade sai na frent; tanto em proteção quanto em posicionamento de mercado.

Os dados saem pela rede antes que qualquer alerta seja disparado. Fechar essa saída é a próxima camada que sua estratégia de segurança precisa ter.